، تهران , (اخبار رسمی): آیا نمایان شدن پیغام باج افزار بر روی تمام سیستمهای شبکه ی شرکت یا کارخانهی شما حادثهای ناخوشایند بود؟ سناریوی باج افزارهای واناکرای، ExPetr/NotPetya چطور؟ اما شاید هک تک تک دستگاههای صنعتی آسیبی جدیتر به سیستم کاری شما بزند و شرایط خشن تری را تجربه کنید

شکار ربات ها کاری آسانی است.هیچ عملیات رمزنگاری هنگام آپدیت سیستم های عامل آن ها انجام نمی شود،برای سخت افزار آن ها امضای دیجیتالی وجود ندارد و اغلب از نام کاربری و پسورد پیش فرض استفاده می کنند

به گزارش ایده ارتباط تراشه، محققان امنیتی در کنفرانس Black Hat از حملات فیزیکی سایبری وعواقب آن صحبت کردند.

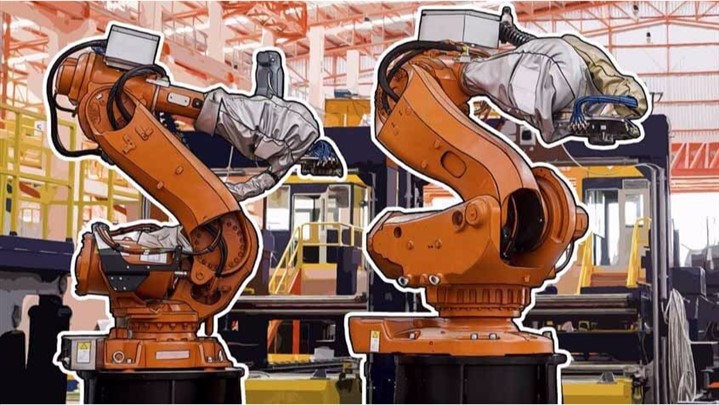

هزاران کارخانه در سراسر جهان وجود دارند که از روباتهای مکانیکی صنعتی برای جابجایی کارتنها، حفاری قطعات و اقدامات دیگری که برای آنها برنامه ریزی شده است، استفاده میکنند. به خوبی میدانید که این روباتها کاملا پیچیده هستند و همگی آنها شامل یک کامپیوتر (به منظور نظارت توسط یک اپراتور)، یک کنترل کننده و یک مکانیک دستی هستند. هرکدام از این رباتها کار بخصوصی را با توجه به برنامه ای که به آن داده شده است انجام میدهد. به عنوان مثال یک ربات مخصوص بلند کردن جعبهها یا روشن کردن دستگاه است. برنامه ی فعالیت رباتها از قبل نوشته شده است و با نظارت کامل این اعمال انجام میشود.

این فرآیند پیچیدگیهای بسیاری دارد و عوامل بسیاری در آن دخیل هستند. به عنوان مثال جعبه باید به صورت کاملا صاف و با یک ارتفاع خاص برداشته شود و نیروی انگشتان باید به میزانی باشد که بتواند سنگینی جعبه را تحمل کند و آن را محکم حفظ کند. اما نقش کنترل کننده در این مرحله چیست؟ کنترل کننده فایلهای پیکربندی را که شامل دادهها میشود را ذخیره و ولتاژ خاصی را به موتورهای فرمان در یک لحظه ی مشخص میرساند و سپس دستور برداشتن جعبه را میدهد.

مدیریت امنیت سایبری

توسعه دهندگان رباتهای صنعتی اغلب برای تضمین اینکه اختراع آنها به درستی کار میکند سرمایه گذاری میکنند. آنها با استفاده از دستگاههای ایمنی مختلف، چک کنندههای منطقی، کتابچههای راهنما و اپراتورها در برابر آسیبهای فیزیکی و مشکلات عملیاتی یا خرابیهای رباتها محافظت را به حداکثر میرسانند. به همین خاطر است که اغلب توسعه دهندگان به راحتی به رباتها اعتماد میکنند و کارهای خود را به آنها میسپارند.

با وجود تمام محکم کاریها، این فرض همیشه بی مشکل نخواهد بود. محققان متوجه شده اند که برخی از رباتها هستند که به طور مستقیم به اینترنت متصل هستند ( به عنوان مثال برای دریافت بروزرسانیها یا ارسال تلمه متری به مرکز فرماندهی) یا در بسیاری از موارد آنها میتوانند به وای فای کارخانه متصل شوند. این اتصال بدافزارها را قادر میسازد تا به کمک یک اسکنر اختصاصی رباتها را کشف و شناسایی کنند.

شکار رباتها کاری آسان و بی دردسر است. هیچ عملیات رمزنگاری هنگام آپدیت سیستمهای عامل آنها انجام نمیشود، برای سخت افزار آنها امضای دیجیتالی وجود ندارد و اغلب از نام کاربری و پسورد پیش فرض استفاده میکنند. بدین ترتیب است که هر کسی که آدرس ای پی ربات را پیدا کند میتواند فایلهای پیکربندی آن را تغییرو در نهایت منطق عملیات آن را دگرگون کند.

چرا یک ربات هک میشود؟

بسته به اهداف هکرها این فرصت میتواند هم به منظور جاسوسی ( دانلود فایلهای پیکربندی به منظور کشف اسرار تولید) و البته خرابکاری مورد استفاده قرار بگیرد. محققان حمله ای عجیب و غریب را روی یک ربات نشان دادند که کل عملکرد این ربات را مختل و باعث مشکل جدی در سیستم آن شد. تنها با یک دستکاری ساده و مختل شدن عملکرد ربات سیستم کاری دچار اشکال و البته محصول ناقص تولید شد. در این ویدئو هیچ تغییری در برنامه نویسی ربات داده نشده است و تنها چیزی که تحت تاثر قرار گرفته است پارامترهای کنترل کننده است.

اما همه چیز در یک ناهماهنگی در سیستم کارخانه خلاصه نمیشود، آتش سوزی و انفجار یک محیط سازمانی میتواند از حوادثی باشد که باید از وقوع آنها ترسید و موارد امنیتی را رعایت کرد.

در کوتاه مدت حفاظت در برابر چنین حملاتی به افزایش امنیت رباتها و در نهیات کل مجموعه کمک خواهد کرد. اما در دراز مدت تولید کنندگان رباتها به رویکردهای جدید و به روز کردن استانداردهای تولید خود نیاز دارند که اولویت آنها نه تنها الزامات فیزیکی و ایمنی الکتریکی است بلکه امنیت سایبری و نکات مربوط به آن است. شایان ذکر است که لابراتوار کسپرسکی راه حلهای امنیتی زیرساخت را برای انجام این اهداف پیشنهاد میکند.

### پایان خبر رسمی