، کرج , (اخبار رسمی): آزمون نفوذپذیری یا آزمون نفوذ، پن تست (Penetration Test) فرآیند ارزیابی معیارهای امنیتی است. معیارهای امنیتی از لحاظ ضعف طراحی، مشکلات فنی و آسیب پذیریها بررسی شده و نتایج آن در قالب گزارشی کامل، به مدیران و نیروهای فنی ارائه میشود.

تست نفوذ پذیری چیست؟

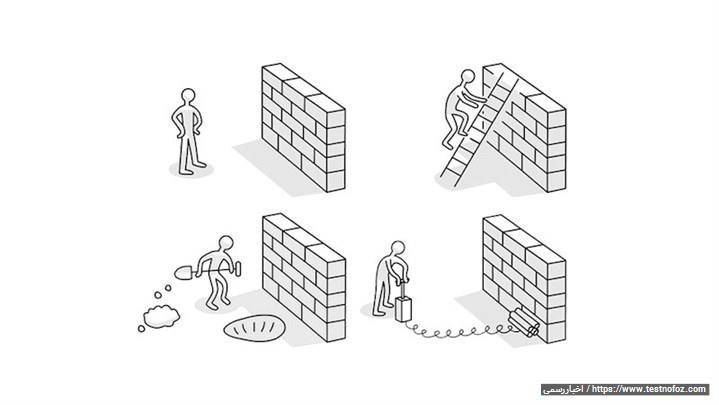

در این روش با استفاده از تکنیکهای هک، یک حمله واقعی شبیهسازی میشود تا به این وسیله سطح امنیت یک شبکه یا سیستم مشخص شود. این امر به سازمانها کمک میکند تا با تشخیص به موقع، از دسترسی و آسیب رسانی هکرهای واقعی به سرمایه سازمان جلوگیری شود.

رویکرد تست نفود نرم افزار Black-Box ،Covert ،Gray-Box و White-Box:

تست نفوذ به روشهای متفاوتی قابل انجام است. بیشترین تفاوت میان این روشها، در میزان اطلاعات مرتبط با جزییات پیادهسازی سیستم در حال تست است که در اختیار تیم تست نفوذ قرار داده میشود. با توجه به این موضوع تست نفوذ را میتوان به چهار دسته Covert ،Black-Box ،White – Box و Gray-Box تقسیم کرد.

Black-Box:

تست Black-Box (جعبه سیاه) با فرض فقدان دانش قبلی از زیر ساختهایی است که قرار است مورد تست قرار گیرند. متخصصان باید پیش از آنالیز و بررسی، ابتدا مکان و گستره سیستمها را به طور دقیق مشخص کنند. تست Black-Box در واقع شبیهسازی کردن حملهای است که توسط نفوذگری انجام میشود که در ابتدا با سیستم آشنایی ندارد.

Covert:

این نوع تست که به تست نفوذ Double-Blind نیز مشهور است اشاره به زمانی دارد که تقریباً هیچکس از جمله افراد متخصص امنیت شبکه در شرکت مورد هدف اطلاعی از این حمله کنترل شده ندارند. در این نوع تست نفوذ بسیار اهمیت دارد که متخصصین امنیت اجراکننده تست اطلاعاتی پایهای دربارهی موضوع داشته باشند که از مشکلات قانونی جلوگیری شود.

White-Box:

تست White-Box (جعبه سفید یا تست شفاف) اطلاعات ضروری مانند معماری شبکه، کدهای منبع، اطلاعات آدرس IP و شاید حتی دسترسی به بعضی از کلمات عبور،در اختیار تیم ارزیابی امنیتی قرار میگیرد. تست White-Box حملهای را شبیه سازی میکند که ممکن است در اثر افشای اطلاعات محرمانه از شبکه داخلی یا حضور نفوذگر در داخل سازمان به وجود آید. تست White-Box دارای گستردگی وسیعی است و محدوده آن شامل بررسی شبکه محلی تا جستجوی کامل منبع نرم افزارهای کاربردی به منظور کشف آسیبپذیریهایی که تاکنون از دید برنامه نویسان مخفی مانده است، است.

Gray-Box:

روشهای متنوع دیگری نیز وجود دارد که در واقع مابین دو روش ذکر شده در بالا قرار میگیرند که معمولا از آنها به تستهای Gray-Box (جعبه خاکستری)تعبیر میشود.

تست نفوذ External و Internal

تست External به انواع تستهایی اطلاق میشود که در خارج از محدوده سازمانی که قرار است مورد تست نفوذ قرار بگیرد، انجام میشود و تستهای Internal در حوزه مکانی آن سازمان و در میان افرادی که آن سازمان فعالیت میکنند انجام میشود.

نوع اول در واقع سناریویی را بررسی میکند که مهاجم با دسترسی داشتن به منابع مورد نیاز خود، از جمله آدرسهای IP که از سازمان مورد نظر در اختیار دارد و یا با در اختیار داشتن کد منبع نرم افزارهایی که در سازمان استفاده میشوند و در اینترنت موجود هستند اقدام به پویش و کشف آسیبپذیری شود.

در نوع دوم سناریویی بررسی میشود که مهاجم به هر طریق ممکن موفق به ورود به سازمان مورد نظر شده و با جمع آوری دادههای مورد نظر اقدام به حمله میکند. با ورود به محدوده مکانی یک سازمان مهاجم میتواند سناریوهای مختلفی را پیادهسازی کند. برای نمونه با استفاده از شبکه بیسیم داخلی و بررسی دادههای به اشتراک گذاشته شده که میتواند اطلاعات کارمندان باشد، حدس زدن کلمات عبور اصلی برای مهاجم سادهتر خواهد شد.

فرآیند تست نفوذ:

- مشخص کردن دامنه (هدف، تارگت)

- جمع آوری اطلاعات

- ارزیابی آسیب پذیری

- تست نفوذ

- گزارش و ارائه راهکار

مشخص کردن دامنه (هدف، تارگت): در این بخش دامنه تست مشخص میشود این دامنه میتواند شامل سرورها و تجهیزات داخلی و یا داراییهای خارجی سازمان باشد.

جمع آوری اطلاعات: با توجه به مشخص کردن دامنه پروژه باید اطلاعات اولیه از قبیل سیستمهای زنده، پورتهای باز، نسخه سرویسهایی که بر روی سرورها تصب استمشخص شود.

ارزیابی آسیب پذیری: در این مرحله با توجه به دانش فردی کارشناسان آسیب پذیریهای سرورها و سرویسها ی تحت آن مشخص شده، در صورت تست برنامههای تحت وب کلیه چک لیستهای OWASP تست خواهد شد لازم به ذکر است کلیه این مراحل به صورت دستی یا نیمه اتومات و بر اساس دانش فردی و تجربه انجام میپذیرد.

تست نفوذ: در مرحله تست نفوذ باید بر اساس آسیب پذیری های یافت شده در مرحله قبل به سیستمها نفوذ و نشانهگذاری انجام خواهد شد، این کار هیچگونه اختلالی در کار سرویسها وارد نخواهد کرد.

گزارش و ارائه راهکار: کلیه گزارشها به زبان فارسی یا انگلیسی و به گونهای ارائه خواهد شد که افراد سازمان با صرف کمترین زمان و دانش فنی بتوانند مشکلات را بر طرف سازند.

اهداف انجام آزمون نفوذپذیری عبارتند از:

- شناسایی نقاط ضعف و آسیبپذیر سیستمها و نرمافزارها

- شناسای آسیبپذیریهای درونی و بیرونی شبکه

- بررسی امکان نفوذ به سیستمها و برنامهها

- ارائه راه حل برای رفع مشکلات و آسیبپذیریهای امنیتی موجود

دامنه آزمون نفوذپذیری موارد زیر را شامل میشود:

- آزمون نفوذپذیری سامانههای تحت وب (Web Application)

- آزمون نفوذ تجهیزات شبکه و سرویسهای سیستمعامل (Network،Firewall,،S Services)

- آزمون نفوذ برنامههای کاربردی موبایل (Mobile Application)

- آزمون نفوذ برنامههای دسکتاپ (Desktop Application)

- آزمون نفوذ وبسرویس (Web Service)

- آزمون نفوذ شبکههای بیسیم (Wireless)

- آزمون نفوذ رایانش ابری (Cloud Computing)

- آزمون نفوذ شبکههای مخابراتی (Telecom)

- آزمون نفوذ شبکههای کنترل صنعتی (SCADA ،DCS)

- آزمون نفوذ سیستمهای ویپ (VOIP)

- آزمون نفوذ Core Banking

- آزمون نفوذ برنامههای کلاینتی (Client Side Application)

- آزمون امنیت فیزیکی (Physical)

- آزمون نفوذ اینترنت اشیاء (IoT)

استانداردهای تست نفوذ

کارشناسان امنیتی برای انجام تست نفوذ از استانداردهای زیر استفاده میکنند:

- ISO/IEC 27001

- ISO/IEC 27002

- (OSSTMM ( Open Source Security Testing Methodology Manual

- (OWASP 2017 (Open Web Application Security Project

- (LPT ( Licensed Penetration Tester methodology from EC-Council

- (CVSS ( Common Vulnerability Scoring System SIG

Red Teaming چیست؟

سازمانها میتوانند با شبیهسازی حملات دنیای واقعی و تمرین تدابیر امنیتی، تکنیکها و روشها که معمولاً مهاجمان از آنها بهره میبرند، خود را برای حملات واقعی آماده سازند. بهجای آنکه سعی در جلوگیری از وقوع حوادث امنیتی داشت، بسیار مهم است که تصور نمود که این حوادث امنیتی میتوانند رخ دهند و در آینده نیز اتفاق خواهند افتاد. اطلاعات بهدستآمده از تیم Red Teaming و تمرینات آزمون نفوذ بر روی سایتها، کمک میکند تا بهطور قابلتوجهی دفاع در برابر حملات تقویت شود، استراتژیهای پاسخ به حملات و آموزش در برابر حملات بهبود یابند.

سازمانها نمیتوانند بهطور کامل شکاف بین شناسایی و پاسخ امنیتی مناسب را تنها با تمرکز بر روی راهبردهای پیشگیری از نقص، شناسایی و برطرف کنند.

باید توجه داشت درک این مطلب که نه تنها حفاظت، بلکه شناسایی و پاسخ به نقصها (نه بهاندازه اقدامات امنیتی انجامشده در ابتدا) بسیار مهم است. سازمانها میتوانند با برنامهریزی برای موقعیتهای خطرناک پیش رو، از طریق Wargame (تمرینات تدریجی و نفوذ) و Red Teaming (حملات و نفوذ در دنیای واقعی)، توانایی لازم را برای شناسایی تلاشهای نفوذ و واکنشهای مرتبط با نقض امنیتی بهبود ببخشند.

باگ بانتی چیست؟

باگ بانتی یک پاداش –پولی یا غیر پولی– است که یک شرکت بابت گزارش کردن یک باگ یا آسیبپذیری توسط یک شخص (هکر کلاه سفید) ناشناس (با هویت مشخص یا نامشخص)، به او پرداخت میکند.

باگ بانتی ممکن است از چند صد هزار تومان تا چند میلیون تومان نسبت به میزان و شدت آسیبپذیری متفاوت باشد. پاداش غیر پولی، استفاده از خدمات شرکت و مواردی نظیر آن است. همچنین معمولا در دو حالت، اسم شخص گزارش کننده به عنوان یک هکرکلاه سفید در سایت شرکت، در قسمت مربوط به امنیت، درج میشود.

### پایان خبر رسمی